今回は、以前のブログに続いて応用情報技術者試験の過去問題から情報処理安全確保支援士の試験対策を行っていきます。

今回は、VRRPについて解説します。

是非、最後までご覧いただけると嬉しいです。

VRRP

ルータを冗長化するために用いられるプロトコルはどれか。

ア PPP

イ RARP

ウ SNMP

エ VRRP

引用:応用情報技術者試験 平成28年 春 午前 問34

解答

エ

VRRP

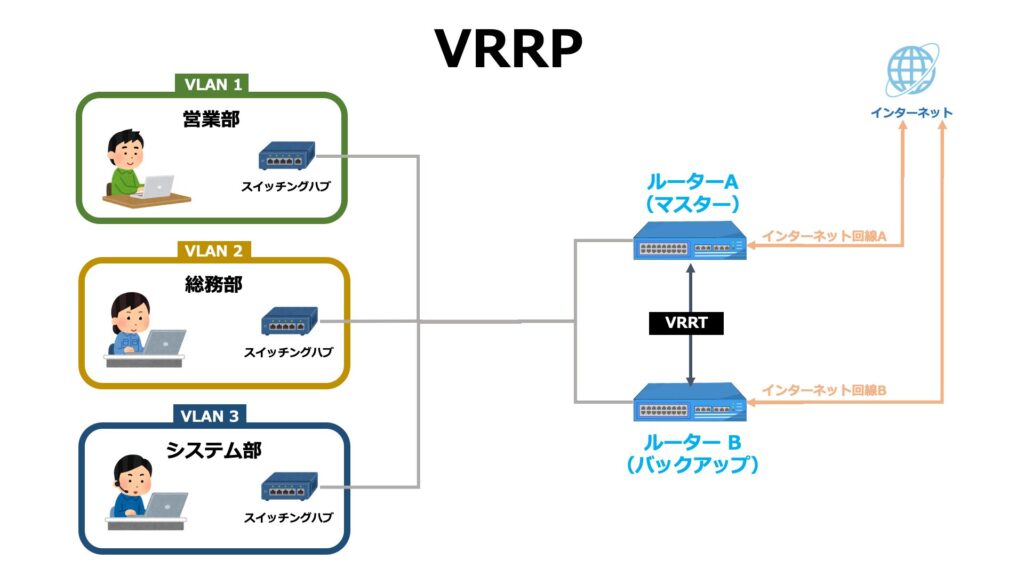

VRRP(Virtual Router Redundancy Protocol)は、ネットワークの可用性を向上させるための冗長化プロトコルです。ルータやL3スイッチの障害時に、別の機器が自動的にルータとしての役割を引き継ぐことで、通信を継続できるようにします。

VRRPの仕組み

VRRPでは、複数のルータをグループ化し、その中で「仮想ルータ(Virtual Router)」を構成します。仮想ルータには1つの仮想IPアドレス(Virtual IP)が割り当てられ、ネットワーク内のホストはこの仮想IPをデフォルトゲートウェイとして設定します。

VRRPグループ内のルータは、以下の2つの役割に分かれます。

- マスター(Master):仮想IPアドレスを保持し、実際にトラフィックを処理する

- バックアップ(Backup):マスターがダウンした場合に自動的に引き継ぐ

VRRPは定期的にHelloパケットを送信することで、マスターの生存確認を行います。マスターがダウンすると、優先度(Priority)の高いバックアップルータが新たなマスターとして機能します。

VRRPの特徴

- 可用性の向上:ルータが故障しても即座にフェイルオーバー可能

- シンプルな設定:ネットワーク機器側でVRRPを有効にするだけで冗長化が実現可能

- ロードバランシングには非対応:VRRP自体は負荷分散機能を持たないが、複数のVRRPグループを使用することで擬似的に負荷分散を実現できます

VRRPの設定例(Ciscoルータ)

以下はCiscoルータでVRRPを設定する例です。

interface GigabitEthernet0/1

ip address 192.168.1.2 255.255.255.0

vrrp 1 ip 192.168.1.1

vrrp 1 priority 150

vrrp 1 preempt

vrrp 1 authentication md5 key-string your_strong_passwordこの設定では、

- 仮想IPアドレス 192.168.1.1 をVRRPグループ1で設定

- ルータの優先度を150に設定(デフォルトは100)

- preemptを有効にし、優先度が高いルータが常にマスターとなる

- VRRPグループ1に対し、MD5認証を使用して

your_strong_passwordをキーとして認証を行う設定

VRRPと他の冗長化プロトコルの比較

VRRPは、Cisco独自のHSRP(Hot Standby Router Protocol)やGLBP(Gateway Load Balancing Protocol)と比較されることがあります。

| プロトコル | 標準化 | フェイルオーバー | 負荷分散 |

|---|---|---|---|

| VRRP | RFC 3768 | 高速 | × |

| HSRP | Cisco独自 | 高速 | × |

| GLBP | Cisco独自 | 高速 | ○ |

VRRPのまとめ

VRRPは、ネットワーク機器の冗長化を実現し、障害発生時の通信継続を可能にするプロトコルです。シンプルな設定で可用性を向上できるため、多くの企業ネットワークで利用されています。他のプロトコルとの比較を考慮しながら、用途に応じた選択を行うことが重要です。

PPP

PPP(Point-to-Point Protocol)は、2点間の通信を確立し、データを転送するためのプロトコルです。主にシリアル回線やDSL、VPNなどの環境で使用され、認証、圧縮、エラー検出などの機能を提供します。

PPPの主な機能

- リンクの確立と維持

- PPPは2つのノード間でデータリンクを確立し、通信を維持するための仕組みを提供します。

- 認証機能

- PAP(Password Authentication Protocol):パスワード認証を行うが、平文で送信されるためセキュリティが低い。

- CHAP(Challenge Handshake Authentication Protocol):チャレンジ・レスポンス方式を使用し、パスワードを暗号化して送信する。

- エラー検出とデータ圧縮

- CRC(Cyclic Redundancy Check)によるエラー検出。

- CCP(Compression Control Protocol)を利用してデータ圧縮を行う。

PPPのプロトコル構成

PPPは、以下の3つのプロトコルで構成されます。

- LCP(Link Control Protocol)

- リンクの確立、設定、維持、切断を管理

- 認証プロトコルの選択やエラー制御の調整を行う

- NCP(Network Control Protocol)

- 上位のネットワークプロトコル(IP, IPv6, IPX, AppleTalk など)をサポート

- 各ネットワークプロトコルに適した設定を管理

- HDLC(High-Level Data Link Control)

- フレームのフォーマットを提供し、エラー検出を行う

PPPのフレーム構造

PPPはHDLCベースのフレーム構造を採用しています。

| フィールド | サイズ | 説明 |

| フラグ | 1 byte | フレームの開始(0x7E または 01111110) |

| アドレス | 1 byte | 通常は0xFF(ブロードキャストアドレス) ※通常は省略される |

| 制御 | 1 byte | 通常は0x03(UI: Unnumbered Information) ※通常は省略される |

| プロトコル | 2 bytes | ペイロードに格納されたデータのプロトコルタイプを示す(例:IP: 0x0021、IPv6: 0x0057) |

| データ | 可変長 | 実際に伝送するデータ(ネットワーク層パケットなど) |

| FCS(Frame Check Sequence) | 2 bytes | CRC(巡回冗長検査)を使用したエラー検出 |

| フラグ | 1 byte | フレームの終了(通常、次のフレームの開始と兼ねる) |

PPPの使用例

- ダイヤルアップ接続

- モデムを使用したインターネット接続で使用。

- VPN(仮想プライベートネットワーク)

- PPPoE(PPP over Ethernet)やPPTP(Point-to-Point Tunneling Protocol)で活用。

- シリアル接続

- ルータ間の専用回線で使用される。

PPPと他のプロトコルの比較

| プロトコル | 用途 | 認証 | エラー検出 | データ圧縮 |

|---|---|---|---|---|

| PPP | ダイヤルアップ、VPN | PAP/CHAP | 〇 | 〇 |

| SLIP | シリアル通信 | なし | × | × |

| HDLC | ルータ間通信 | なし | 〇 | × |

PPPのまとめ

PPPは、2点間の通信を確立し、認証やエラー検出、データ圧縮を提供するプロトコルです。VPNやダイヤルアップ接続など、幅広い用途で利用されており、現在でもPPPベースの技術が活用されています。

RARP

RARP(Reverse Address Resolution Protocol)は、MACアドレス(物理アドレス)からIPアドレスを取得するためのプロトコルです。主にディスクレスワークステーションなどのIPアドレスを持たないデバイスが、ネットワーク上で自身のIPアドレスを取得する際に使用されました。

RARPの仕組み

- RARPリクエストの送信

- デバイス(クライアント)は、自身のMACアドレスを含むRARPリクエストをネットワーク上にブロードキャストする。

- RARPサーバの応答

- RARPサーバ(通常はルータやUNIXサーバ)が、クライアントのMACアドレスをデータベースで参照し、対応するIPアドレスを取得。

- IPアドレスの割り当て

- RARPサーバはRARPリプライをクライアントに送信し、IPアドレスを通知。

RARPのフレーム構造

RARPはARP(Address Resolution Protocol)と同様に、Ethernetフレーム内でデータを送受信します。

| フィールド | サイズ | 説明 |

| イーサネットヘッダー | 14 bytes | イーサネットフレームのヘッダ |

| ハードウェアタイプ | 2 bytes | 物理層のネットワークタイプ(例:Ethernetは1) |

| プロトコルタイプ | 2 bytes | 上位層プロトコルを示す(RARPの場合は0x8035) |

| ハードウェアアドレス長 | 1 byte | MACアドレスの長さ(通常6バイト) |

| プロトコルアドレス長 | 1 byte | IPアドレスの長さ(通常4バイト) |

| オペレーション | 2 bytes | RARPリクエスト(3)またはRARPリプライ(4) |

| 送信元MACアドレス | 6 bytes | クライアントのMACアドレス |

| 送信元プロトコルアドレス | 4 bytes | RARPリクエストでは不定(通常0.0.0.0)、リプライでは送信元のIPアドレス |

| ターゲットハードウェアアドレス | 6 bytes | クライアントのMACアドレス |

| ターゲットプロコトルアドレス | 4 bytes | RARPリクエストでは不定(通常0.0.0.0)、リプライではクライアントに割り当てるIPアドレス |

| パディング | 可変長 | Ethernetの最小フレーム長(64バイト)を満たすために必要に応じて追加 |

| フレーム チェック シーケンス (FCS) | 4 bytes | CRCを使用したエラー検出 Google スプレッドシートにエクスポート |

RARPの用途

- ディスクレスワークステーションのIPアドレス取得

- IPアドレス情報を持たないデバイスのアドレス取得

RARPの限界と代替プロトコル

RARPは、IPアドレスを取得するために専用のRARPサーバが必要であり、管理が複雑でした。そのため、現在では以下のプロトコルに置き換えられています。

| プロトコル | 方式 | 主な用途 |

|---|---|---|

| RARP | MACアドレス → IPアドレス | ディスクレスワークステーション(レガシー) |

| BOOTP | 静的設定によるIPアドレス割り当て | 初期のDHCP環境 |

| DHCP | 動的にIPアドレスを割り当て | 現在の標準プロトコル |

RARPとARPの違い

RARP(Reverse Address Resolution Protocol)とARP(Address Resolution Protocol)は、ネットワーク上でIPアドレスとMACアドレスの対応関係を解決するためのプロトコルです。以下に、その違いを簡潔にまとめます。

| 項目 | RARP | ARP |

| 目的 | MACアドレスからIPアドレスを取得する | IPアドレスからMACアドレスを取得する |

| 使用状況 | ディスクレスワークステーションなどが起動時に自身のIPアドレスを取得するために使用 | デバイスが他のデバイスにデータを送信する際に、相手のMACアドレスを知るために使用 |

| 現在の利用状況 | DHCPの普及により、現在ではほとんど使用されていない | 現在も広く使用されている |

これらのプロトコルは、ネットワーク通信においてIPアドレスとMACアドレスの対応付けを行う重要な役割を果たしています。

RARPのまとめ

RARPはMACアドレスからIPアドレスを取得するためのプロトコルとして使用されていましたが、現在はBOOTPやDHCPが主流となっています。現代のネットワークではほとんど利用されていませんが、レガシーシステムの理解やプロトコルの進化を学ぶ上で重要な技術です。

SNMP

SNMP(Simple Network Management Protocol)は、ネットワーク機器の監視や管理を行うためのプロトコルです。ルータ、スイッチ、サーバ、プリンタなどのデバイスの状態を取得し、障害発生時の通知や設定変更を行うことができます。

SNMPの基本構成

SNMPは、以下の3つの要素で構成されます。

- マネージャ(Manager)

- SNMPエージェントから情報を収集し、ネットワーク全体を監視

- 監視ツール(例:Zabbix、Nagios、SolarWinds)などが該当

- エージェント(Agent)

- ネットワーク機器上で動作し、SNMPマネージャからの要求に応じて情報を提供

- 監視対象のデバイス(ルータ、スイッチ、サーバ)に組み込まれる

- MIB(Management Information Base)

- 監視可能な情報を階層構造で整理したデータベース

- CPU使用率、メモリ使用量、インターフェースの状態などが含まれる

SNMPのバージョン

SNMPにはいくつかのバージョンが存在し、それぞれ異なる特徴を持ちます。

| バージョン | 特徴 |

|---|---|

| SNMPv1 | 最も基本的なバージョン。認証なし。 |

| SNMPv2c | SNMPv1の拡張版。データ取得の強化。 |

| SNMPv3 | セキュリティ強化(認証と暗号化)。 |

SNMPの基本的な動作

SNMPは、主に以下の5つのコマンドを使用してデバイスを管理します。

- GET:エージェントから特定の情報を取得

- GETNEXT:MIBの次の情報を取得

- SET:エージェントの設定を変更

- TRAP:エージェントからマネージャへ異常通知

- INFORM:TRAPと同様だが、応答を要求

SNMPの設定例(Linux環境)

LinuxサーバでSNMPを利用する場合、snmpdをインストールし、設定を行います。

- SNMPパッケージのインストール(Debian系の場合)

- 設定ファイル

/etc/snmp/snmpd.confの編集 - SNMPサービスの再起動

SNMPの用途

- ネットワーク監視

- ルータ、スイッチ、サーバの状態監視

- 障害検知

- デバイスの異常をSNMPトラップで通知

- パフォーマンス管理

- 帯域使用率、CPU負荷、メモリ使用量の監視

SNMPと他のネットワーク管理プロトコルの比較

| プロトコル | 用途 | セキュリティ |

| SNMP | ネットワーク監視 | SNMPv3のみ強化 |

| NetFlow | トラフィック分析 | 高い |

| Syslog | ログ管理 | なし |

SNMPのまとめ

SNMPは、ネットワーク機器の監視・管理を行うための標準プロトコルであり、特にSNMPv3ではセキュリティも強化されています。ネットワークの可視化や障害検知において重要な役割を果たし、システムの安定運用に貢献します。

まとめ

今回は、下記について説明しました。

- VRRP

VRRPは、ルーターの冗長化を実現し、ネットワークの可用性を向上させるプロトコルです。オンプレミス環境では特に重要であり、障害発生時のダウンタイムを慎重に考えることができます。ネットワークの安定運用には、適切なVRRPの構成と監視が大切です。

これからも、Macのシステムエンジニアとして、日々、習得した知識や経験を発信していきますので、是非、ブックマーク登録してくれると嬉しいです!

それでは、次回のブログで!